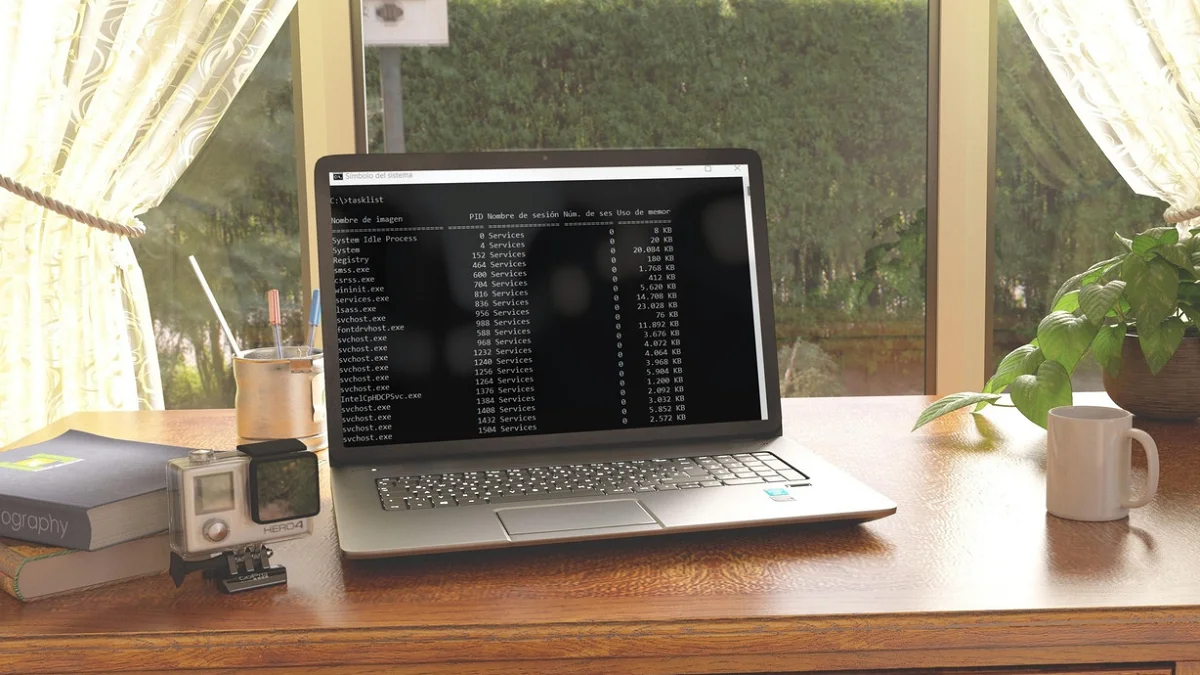

Aunque muchos prefieren Kali Linux y otras distros pensadas para pentesting y auditorías de seguridad, algunos hacen ciertas cosas desde Windows. Y para ello deberías conocer algunos comandos de CMD y PowerShell que te pueden ayudar con el hacking. En este artículo conocerás algunos de los más usados. Ya sabes que para entrar en CMD, tan solo tienes que pulsar la tecla Windws+R y luego escribir CMD para ejecutarlo.

Lista de comandos CMD más usados

Entre los comandos más esenciales para hacking de CMD en Windows, están los siguientes:

- ping: es una de las más básicas. Es simple, enviando un paquete de red a un host o destino y midiendo el tiempo que tarda en dar una respuesta. Aunque se pueda hacer para medir tiempos, también sirve para determinar si una máquina destino está activa. Puedes usar tanto el dominio como la IP. Ejemplos:

- ping 192.168.1.4

- ping google.es

- nslookup: es usada para resolución de DNS de IPs. Es decir, puede, por ejemplo, averiguar la IP a partir de un nombre de host o dominio. Por ejemplo, imagina que no sabes la IP de google.es:

- nslookup www.google.es

- ipconfig: es un comando para obtener datos de tu propia red o de la máquina remota a la que has logrado acceder. Por ejemplo, puedes obtener todos los detalles con:

- ipconfig /all

- route: también mostrará información de la red, por ejemplo la puerta de enlace o gateway, interfaz, etc. Ejemplo:

- route print

- arp: mostrará la tabla ARP para, por ejemplo, obtener la dirección física o MAC de una IP o dominio. Esa MAC es como un DNI de un adaptador de red. También puedes averiguar si alguien está haciendo el ataque ARP Spoofing, es decir, envenenamiento ARP.

- arp -a

- tracert: es como el tracerout de *nix, mostrando los saltos que dará un paquete enviado a un destino y mostrará también los tiempos como con ping. Puedes usar IP o dominio, por ejemplo:

- tracet 192.11.5.14

- tracet www.google.es

- netstat: muestra estadísticas de las conexiones abiertas. Por ejemplo:

- netstat -na

- net: permite administrar cuentas de usuario. Por ejemplo, si has logrado acceder a una consola de un Windows remota, podrás restablecer la contraseña de un usuario sin conocer la previa con (sustituir pepito por el nombre de usuario que quieras):

- net user pepito *

- Telnet: para establecer una conexión vía telnet con un servicio y en un puerto determinados. Lo debemos utilizar queremos saber si un servicio está respondiendo correctamente y si acepta peticiones desde nuestro equipo.

- telnet [SERVIDOR/IP] [PUERTO]