Shellphish es otra de las herramientas de phishing para redes sociales que tienes a tu alcance. A diferencia de otras, que se centran solo en algunas redes sociales, en este caso es mucho más genérica.

Y es que soporta hasta 18 plataformas diferentes como las redes sociales Faceboo, Twitter, Instagram, Snapchat, Yahoo, LinkedIn, Pinterest, así como servicios como Origin, Github, Protonmail, Spotify, Netflix, WordPress, Steam, Microsoft, InstaFollowers, y GitLab.

Básicamente en este tutorial aprenderás a usar este script que emplea webs generadas por SocialFish Tool, y un servidor con ngrok o serveo, pudiendo auditar la seguridad de redes sociales de tu propiedad o en las que tengas consentimiento de sus propietarios para realizar tests…

Desde esta página no fomentamos el uso de este tipo de herramientas para acciones delictivas. Recuerda que es un tutorial a modo de aprendizaje o para auditar tus propias redes sociales o de aquellos que te hayan dado consentimiento explícito para hacerlo.

Cómo instalar Shellphish

Abre una terminal en tu sistema operativo. Si utilizas Linux o macOS, la terminal se puede encontrar en la carpeta «Accesorios» o «Utilidades» del menú de aplicaciones. En Windows, puedes usar PowerShell o Git Bash.

Clona el repositorio de Shellphish desde GitHub con el siguiente comando:

git clone https://github.com/thelinuxchoice/shellphish.gitNavega al directorio «shellphish» con el siguiente comando:

cd shellphishEjecuta el script «shellphish.sh» con el siguiente comando:

bash shellphish.shEsto iniciará el instalador de Shellphish.

El instalador te guiará a través del proceso de instalación y te pedirá que selecciones el idioma y la interfaz gráfica de usuario que prefieras.

Una vez que se complete la instalación, Shellphish estará listo para usar. Puedes ejecutarlo desde la terminal con el siguiente comando:

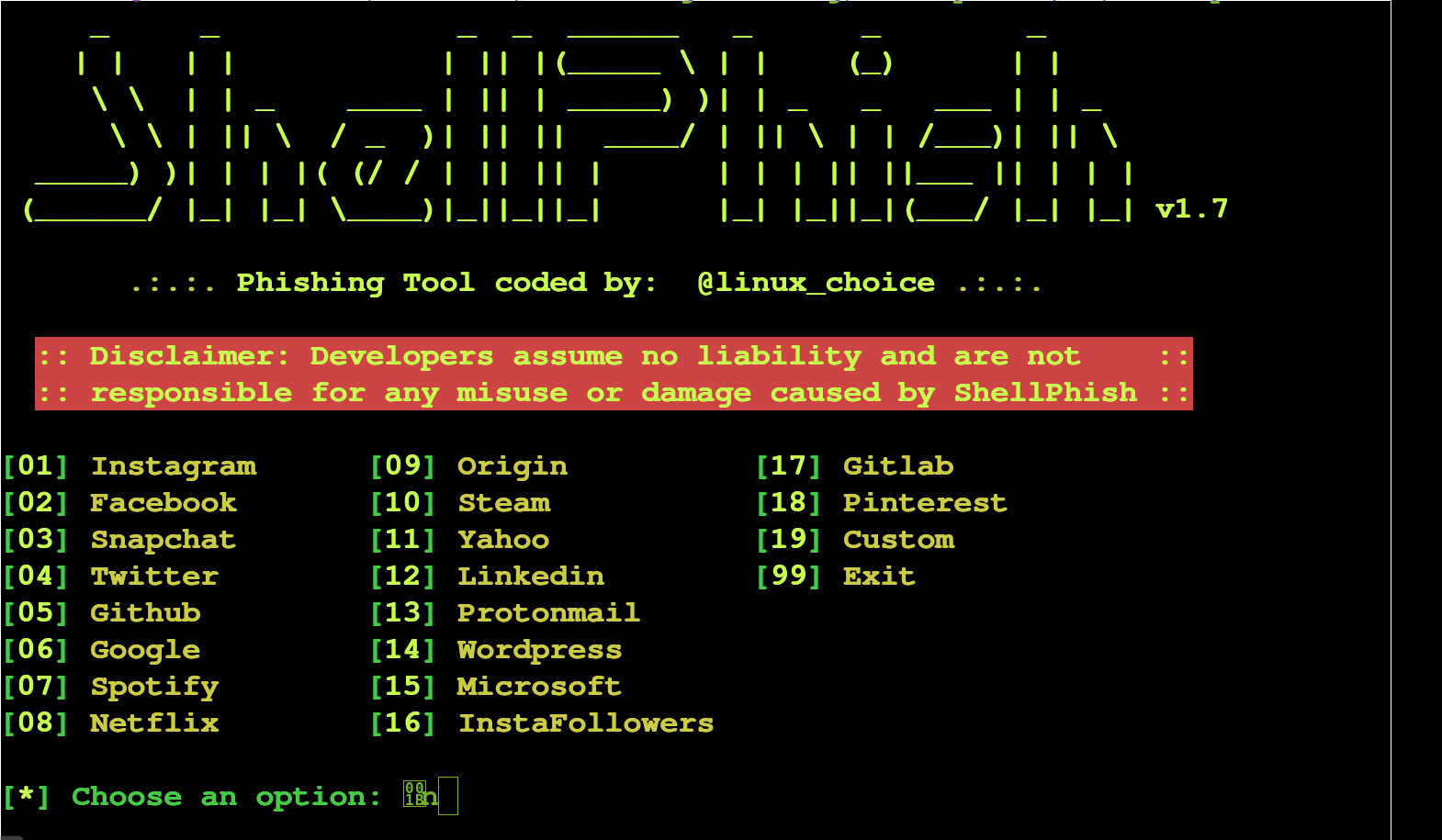

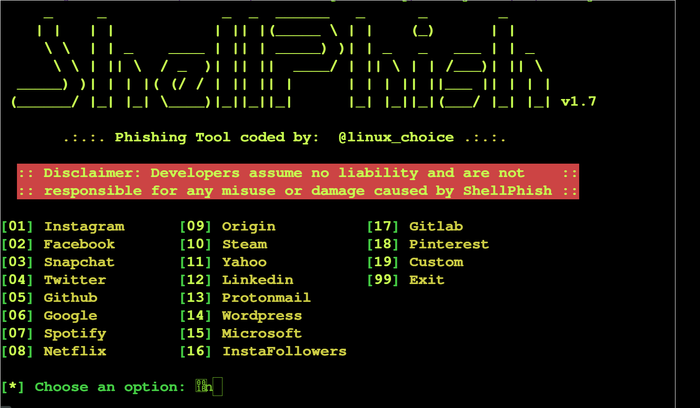

shellphishTras eso, se abrirá el script de Bash y te mostrará un menú para que elijas la opción para comenzar (Choose an option)…

Comenzar a usar Shellphish

Tras lo anterior, ya tendrás en ejecución Shellphish para comenzar a operar con él. En esta pantalla te pedirá que elijas una opción y comenzarás a seguir los pasos siguientes para poder realizar la campaña de phishing a la red social que elijas:

- Introduce el número que quieras y pulsa INTRO. Por ejemplo, pulsa 2 para un ataque de phishing a Facebook.

- Tras eso, se generará una URL que tendrás que enviar a la víctima o al usuario de la cuenta que estás auditando y esperar a que pique. Cuando lo haga e introduzca su correo electrónico o nombre de usuario y la contraseña, se te mostrarán los credenciales en el terminal.

- Ya podrás apuntar los credenciales cuando aparezca el mensaje:

- Credentials Found!

- Account: nombre/correo

- Password: contraseña

- Saved: /ruta/donde/se/han/guardado/credenciales.txt

Evidentemente, no siempre se pica en las campañas de phishing, por tanto, es probable que esperes durante mucho tiempo sin ningún resultado. Por ello, existen otros métodos más arduos y largos, como los ataques por fuerza bruta, por diccionario, explotación de vulnerabilidades, etc., para lograr obtener acceso.

Más sobre Hacking:

- Cómo saber si me han hackeado el Instagram

- Mejores herramientas de hacking y penetración para Kali Linux

- Hackear una cuenta de WhatsApp con Hackingtor

- Tool-X: herramientas hacking de Kali Linux en Android

- Hacking con CMD: comandos más usados

¿Qué es exactamente el phishing?

El phishing es un tipo de ataque de ingeniería social que se utiliza a menudo para robar datos del usuario, incluidas las credenciales de inicio de sesión y los números de tarjetas de crédito. Ocurre cuando un atacante, disfrazado de entidad confiable, engaña a una víctima para que abra un correo electrónico, mensaje instantáneo o mensaje de texto.

¿Cómo se puede prevenir el phishing?

Se deben usar configuraciones de firewall y anti-spyware para prevenir ataques de phishing y los usuarios deben actualizar los programas con regularidad. La protección de firewall evita el acceso a archivos maliciosos al bloquear los ataques. El software antivirus analiza todos los archivos que llegan a tu ordenador a través de Internet.